Ataques hackers: Ransomware e outros malwares causando prejuízos enormes

- Agnoscetico

- Mensagens: 5145

- Registrado em: Sáb, 21 Março 2020 - 11:46 am

Nenhuma novidade até então, pois todos esses modus operandi de ataques são antigos. Empresas grandes que dizem cumprir todas as normas de segurança estão deslizando. Isso nos mostra que os mau intencionados estão melhores que os bem intencionados em redes e tecnologia. A faculdade está formando uma multidão de pedantes, o submundo forma gênios do crime.

- Agnoscetico

- Mensagens: 5145

- Registrado em: Sáb, 21 Março 2020 - 11:46 am

Ransomware apesar de ter um tempo, ainda é algo novo.

Destruir é mais fácil que construir ou manter. Até mesmo quando não acontece ataque hacker por ransomware

Sobre ter mais gente ruim no meio acadêmico e informático (na verdade, não só nessas áreas) é muito provável, mas se isso se generalizasse as coisas iam entrar em colapso e hackers não teriam de quem saquear. Em alguns casos tem ajuda de funcionários (ressentido ou que acham que foram lesados pelo patrão) efetivos, terceirizados, etc, aí o hacker tem o "trabalho" facilitado.

Ramsom já tem quase duas décadas, mas essa discussão se expande para todas as categorias de vírus e segurança digital. Os códigos dos vírus são modificados e atualizados, assim como um vírus em sentido estrito. Um cybercriminoso estuda a vítima e faz suas engenharias reversas. Existe segurança em diversas camadas nas redes e sistemas operacionais, mas em muitos casos um pacote malicioso já passou pelos filtros e não emitiu nenhum alerta pelo firewall, antivírus ou roteadores intermediários. Não que destruir seja mais fácil do que construir e manter, mas sim que quanto maior a complexidade maior pode ser o número de vulnerabilidades, e o elemento humano é falho. Mas com uma qualidade melhor de conhecimento, e não pedantismo e comodismo, as redes poderiam ser ambientes mais seguros.

- Agnoscetico

- Mensagens: 5145

- Registrado em: Sáb, 21 Março 2020 - 11:46 am

Na verdade mais de 3 décadas.

Mas só de alguns anos pra cá é que se tornou mais conhecido e com uso de contas anônimas de criptomoedas é que facilitou a popularização.

Exatamente porque pra destruir até uma detonação do hardware deletada no softwares pode fazer, mas a complexidade pra se criar algo mais seguro torna algo mais difícil de construir e manter.

Isso tudo é previsto nas NBR's e ISO's da vida, mas e na hora de aplicar? Quais softwares vão utilizar? Qual sistema operacional? Qual topologia de rede? E depois de tudo isso, vem a qualificação profissional, que na área de infraestrutura de redes deve ser no mínimo bom. As empresas são persuadidas por marcas que tem um desempenho paralelo a alternativas de código aberto, esse é outro detalhe que vejo. No caso específico é questão de vírus, mas também existe a segurança contra incêndio, predial e acessos com escalonamento de privilégio. Confidencialidade, integridade e disponibilidade das informações, e o tempo de resposta a ataques, etc. . . Todos esse procedimentos na teoria estão em funcionamento. Enfim, a única maneira de melhorar seja para uso doméstico ou corporativo a internet -- ou outros modelos de rede -- é com conhecimento. Um desenvolvimento mais intensivo em firewall e tráfego de pacotes é uma alternativa muito boa. A internet expandiu muito em questão de tempo, desenvolveu excessivamente protocolos em cima de protocolos, confundindo ainda mais as redes. Uma limpeza de protocolos é outra alternativa boa para a internet, é uma complexidade excessiva. "A navalha de Occam".

- Agnoscetico

- Mensagens: 5145

- Registrado em: Sáb, 21 Março 2020 - 11:46 am

Não sei se é possível, mas caso cortassem ligação da internet da Rússia com o resto do mundo, como uma medida de sanção cibernética. ia fazer o governo russo ceder e colaborar pra prender hackers?

E, isso me fez pensar de novo se talvez se até o governo chinês já não aja da mesma forma faz um bom tempo.

Rússia, o lugar onde os hackers mais procurados do mundo vivem como milionários

youtu.be/16poK0kdHWY

E, isso me fez pensar de novo se talvez se até o governo chinês já não aja da mesma forma faz um bom tempo.

Rússia, o lugar onde os hackers mais procurados do mundo vivem como milionários

youtu.be/16poK0kdHWY

-

O organoléptico

- Mensagens: 934

- Registrado em: Seg, 22 Novembro 2021 - 19:31 pm

As vezes é bom ter hackers sempre desafiando o sistema quando a gente pode se tornar um refém dele. Eles acabam sendo um signo inusitado para a liberdade.

-

AndarilhoTerrestre

- Mensagens: 413

- Registrado em: Seg, 06 Abril 2020 - 16:13 pm

não estudei a fundo o tema, mas gostaria de saber se o sistema Android tem suas vulnerabilidades como as vezes acontece com o Windows.

As vezes leio noticias de aplicativos tidos como "malwares" disponíveis no GOOGLE PLAY e tempo depois removidos por serem nocivos.

do IPHONE não me lembro de ocorrências assim.

As vezes leio noticias de aplicativos tidos como "malwares" disponíveis no GOOGLE PLAY e tempo depois removidos por serem nocivos.

do IPHONE não me lembro de ocorrências assim.

- Agnoscetico

- Mensagens: 5145

- Registrado em: Sáb, 21 Março 2020 - 11:46 am

Sim! Tem! Até o Iphone deve ter. Até o Linux, que muita gente enaltece pela segurança, também; só não é mais alvo de hackers porque não é tão popular quanto Windows e Android.AndarilhoTerrestre escreveu: ↑Ter, 07 Dezembro 2021 - 09:39 amnão estudei a fundo o tema, mas gostaria de saber se o sistema Android tem suas vulnerabilidades como as vezes acontece com o Windows.

As vezes leio noticias de aplicativos tidos como "malwares" disponíveis no GOOGLE PLAY e tempo depois removidos por serem nocivos.

do IPHONE não me lembro de ocorrências assim.

A melhor maneira de assegurar segurança é por via de atualizações, firewall e antivírus. A diferença dos sistemas Linux é o escalonamento de privilégios, um código malicioso sem acesso root não é uma grande ameaça ao sistema. No Windows um simples clique em .exe pode comprometer várias atividades do sistema operacional. O caso do ramsom da Renner afetou servidores Linux também, por exemplo. O perigo maior nesses sistemas é a rede e não o sistema operacional, na minha opinião.

- Agnoscetico

- Mensagens: 5145

- Registrado em: Sáb, 21 Março 2020 - 11:46 am

https://www.youtube.com/c/safesrc/search?query=linux

Falha de escalonamento de privilégio de fácil exploração no Linux

youtu.be/Vs7mVzuxEtA

Vulnerabilidade grave no linux permite acesso root a qualquer usuário

youtu.be/I64OpwUv_xo

Atualize seu linux: Falhas de segurança podem comprometer Linux

youtu.be/0AuvIbbwIjk

Falha de escalonamento de privilégio de fácil exploração no Linux

youtu.be/Vs7mVzuxEtA

Vulnerabilidade grave no linux permite acesso root a qualquer usuário

youtu.be/I64OpwUv_xo

Atualize seu linux: Falhas de segurança podem comprometer Linux

youtu.be/0AuvIbbwIjk

Nos primeiros vídeos seria falha lógica explorada com buffer overflow, queria ver o que esse usuário poderia fazer, isto é, se não existiria um controle lógico mais adiante com redundância. De qualquer forma, as comunidades Linux reportam e atualizam os sistemas sempre. No terceiro vídeo é uma exploração de ponteiros em linguagem de compilação e apropriação de informações de buffer. Não gosto de usar ponteiros, só quando necessário mesmo. É importante liberar os ponteiros e fazer limpeza do buffer A velocidade de C e C++ tem esses riscos.

E em Linux, você pode usar a distribuição que quiser, pode pegar o código fonte e fazer sua própria distribuição ou então fazer uma cópia - refisefuqui. Mas o sistema Linux é mais seguro do que Windows até o momento e é software livre. Servidores na maioria também o são. No entanto, vulnerabilidades sempre vai existir, pois na própria lógica "nenhum sistema é correto e completo ao mesmo tempo", a dicotomia entre correção e completude.

Código: Selecionar todos

free (ponteiro);Código: Selecionar todos

__fpurge (stdin);E em Linux, você pode usar a distribuição que quiser, pode pegar o código fonte e fazer sua própria distribuição ou então fazer uma cópia - refisefuqui. Mas o sistema Linux é mais seguro do que Windows até o momento e é software livre. Servidores na maioria também o são. No entanto, vulnerabilidades sempre vai existir, pois na própria lógica "nenhum sistema é correto e completo ao mesmo tempo", a dicotomia entre correção e completude.

- Agnoscetico

- Mensagens: 5145

- Registrado em: Sáb, 21 Março 2020 - 11:46 am

Não tô insinuando, só dúvida duma possibilidade:

Não é suspeito hacker fazer ataque de ransomware ao sistema do SUS, baseado na suspeita de alguém antivacina do governo e/ou gente lá dentro do governo que não quer liberar a verba pro ConectSUS?

Ataque de ransomware tira ConnectSUS e site do ministério da saúde do ar

youtu.be/imn_eoTCEM0

Não é suspeito hacker fazer ataque de ransomware ao sistema do SUS, baseado na suspeita de alguém antivacina do governo e/ou gente lá dentro do governo que não quer liberar a verba pro ConectSUS?

Ataque de ransomware tira ConnectSUS e site do ministério da saúde do ar

youtu.be/imn_eoTCEM0

Nem todo ataque tem um propósito ideológico, mas esse está claro, e é triste.

- Fernando Silva

- Conselheiro

- Mensagens: 5557

- Registrado em: Ter, 11 Fevereiro 2020 - 08:20 am

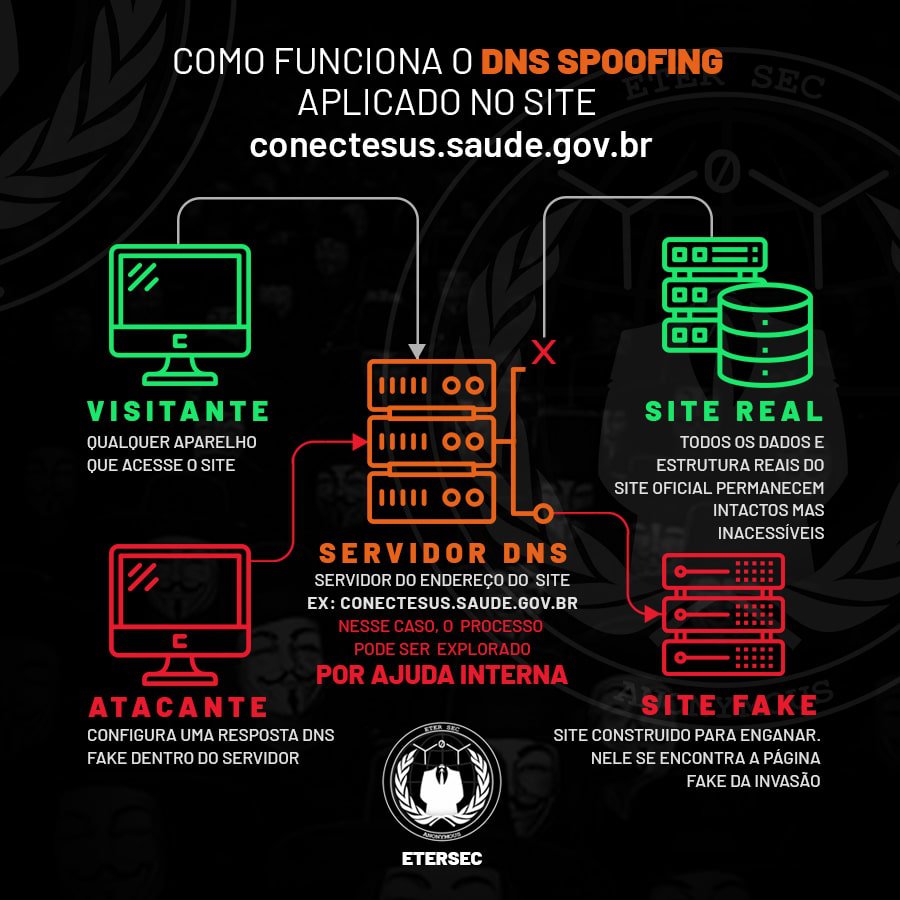

Pelo que li hoje, a mensagem sobre ransomware foi só para despistar, já que, aparentemente, nenhum arquivo foi encriptado.Agnoscetico escreveu: ↑Sex, 10 Dezembro 2021 - 15:13 pmNão tô insinuando, só dúvida duma possibilidade:

Não é suspeito hacker fazer ataque de ransomware ao sistema do SUS, baseado na suspeita de alguém antivacina do governo e/ou gente lá dentro do governo que não quer liberar a verba pro ConectSUS?

Ataque de ransomware tira ConnectSUS e site do ministério da saúde do ar

O que os hackers fizeram foi atacar o servidor de DNS para encaminhar os visitantes a um site falso

https://olhardigital.com.br/2021/12/10/ ... rio-saude/No momento em que esta matéria é escrita, a versão normal, usando o domínio do governo, não funciona:

https://snt.saude.gov.br

Mas a versão via IP direto funciona:

https://189.28.129.116

- Agnoscetico

- Mensagens: 5145

- Registrado em: Sáb, 21 Março 2020 - 11:46 am

Spoiler:

Sua conexão não é particular

Invasores podem estar tentando roubar suas informações de 189.28.129.116 (por exemplo, senhas, mensagens ou cartões de crédito). Saiba mais

NET::ERR_CERT_COMMON_NAME_INVALID

É só aceitar o risco e prosseguir para o linkAgnoscetico escreveu: ↑Sáb, 11 Dezembro 2021 - 12:35 pmSua conexão não é particular

Invasores podem estar tentando roubar suas informações de 189.28.129.116 (por exemplo, senhas, mensagens ou cartões de crédito). Saiba mais

NET::ERR_CERT_COMMON_NAME_INVALID

- Agnoscetico

- Mensagens: 5145

- Registrado em: Sáb, 21 Março 2020 - 11:46 am

- Agnoscetico

- Mensagens: 5145

- Registrado em: Sáb, 21 Março 2020 - 11:46 am

- Agnoscetico

- Mensagens: 5145

- Registrado em: Sáb, 21 Março 2020 - 11:46 am

- Fernando Silva

- Conselheiro

- Mensagens: 5557

- Registrado em: Ter, 11 Fevereiro 2020 - 08:20 am

Tipo páginas que mostram alertas de vírus "Avast detectou 5 vírus no seu PC! Clique aqui para eliminar!"Tutu escreveu: ↑Qua, 13 Abril 2022 - 21:20 pmPhishing. Golpes por internet, usando pix e aplicativos.

youtu.be/Jt2kRV66e38

Ou dizem que é preciso instalar o Flashplugin para visualizar alguma coisa (embora o Flash já não exista há alguns anos).

Ou avisam que há uma mensagem de alguma menina doida para te conhecer.

A situação está piorando... Golpe do pix, extorsão com criptomoeda, chantagem com fotos nuas, etc.

youtu.be/B9bBoYzpVPw

youtu.be/B9bBoYzpVPw

- Agnoscetico

- Mensagens: 5145

- Registrado em: Sáb, 21 Março 2020 - 11:46 am

Transação com PIX cada vez mais perigosa.

Vi nos comentários que IPhone seria mais seguro pra esse tipo de coisa.

Tchau Tchau PIX! Dinheiro indo embora de celulares por causa de vírus

youtu.be/Ex3PTF_fKdc

Vi nos comentários que IPhone seria mais seguro pra esse tipo de coisa.

Tchau Tchau PIX! Dinheiro indo embora de celulares por causa de vírus

Um novo vírus está roubando transferencias PIX de brasileiros. E não importa qual banco você use, um bancão mais antigo ou um digital mais novo, você também está vulnerável. Confira!

youtu.be/Ex3PTF_fKdc

Tem tanta teoria da conspiração com Pix desde 2020 que até parece existir movimento anti-Pix.Agnoscetico escreveu: ↑Dom, 05 Março 2023 - 18:58 pmTransação com PIX cada vez mais perigosa.

Vi nos comentários que IPhone seria mais seguro pra esse tipo de coisa.

Tchau Tchau PIX! Dinheiro indo embora de celulares por causa de vírus

Esse Techtudo não é confiável e adora fazer sensacionalismo. Não é problema no Pix. O fato de ter muito ladrão de celular usando Pix para limpar a conta da vítima, não é insegurança do Pix e sim insegurança física, no celular. É possível fazer vírus para fazer a vítima pagar boleto.

O vírus BrasDex é só um vírus como qualquer outro que se instala no Android para hackear aplicativos de banco ou roubar dados para poder fazer transferência bancária. Provavelmente é falha de segurança do Android ele conseguir fazer isso sem root.

https://www.jornaldosudoeste.com/novo-v ... -proteger/

- Agnoscetico

- Mensagens: 5145

- Registrado em: Sáb, 21 Março 2020 - 11:46 am

Fiquei na dúvida se postava isso no tópico de Federação russa no contexto da guerra na Ucrânia, pois, fala de ataques hackers sobre aquela guerra.

Da Ucrânia para toda a Europa: Conflito Cibernético Chega a um Ponto de Inflexão

https://br.financas.yahoo.com/noticias/ ... 00056.html

Da Ucrânia para toda a Europa: Conflito Cibernético Chega a um Ponto de Inflexão

https://br.financas.yahoo.com/noticias/ ... 00056.html

- Agnoscetico

- Mensagens: 5145

- Registrado em: Sáb, 21 Março 2020 - 11:46 am

Cibercriminosos usam menores para realizar ataques informáticosRecrutamento para o crime organizado passa pelo mundo dos vídeojogos, menores ignoram consequências das suas ações

youtu.be/RtV68JIEwRc

- Agnoscetico

- Mensagens: 5145

- Registrado em: Sáb, 21 Março 2020 - 11:46 am

O português Diogo Santos Coelho lançou um dos maiores fóruns de pirataria informática do mundo quando tinha apenas 14 anos. O FBI optou por não intervir até que ele tivesse idade suficiente para ser julgado como adulto.

RaidForums: O hacker menor que pode ser extraditado para os EUA

youtu.be/q2wArkyTBdw

Agnoscetico escreveu: ↑Sáb, 03 Junho 2023 - 00:26 amO português Diogo Santos Coelho lançou um dos maiores fóruns de pirataria informática do mundo quando tinha apenas 14 anos. O FBI optou por não intervir até que ele tivesse idade suficiente para ser julgado como adulto.

RaidForums: O hacker menor que pode ser extraditado para os EUA

Muito interessante esse vídeo.

Obrigado por trazê-lo para cá.

- Agnoscetico

- Mensagens: 5145

- Registrado em: Sáb, 21 Março 2020 - 11:46 am

Polícia desmantela quadrilha com mais de 20 milhões de logins e senhas da polícia, Exército e Justiça; adolescente de 14 anos é apontado como líder

Grupo de jovens se conheceu em fóruns na internet e eles se aproveitavam das falhas de segurança dos sites oficiais. Adolescente diz que criou programa capaz de invadir qualquer site.

https://g1.globo.com/fantastico/noticia ... ider.ghtml

COMENTÁRIO QUE DESTAQUEI

youtu.be/783w84FQZh0

Grupo de jovens se conheceu em fóruns na internet e eles se aproveitavam das falhas de segurança dos sites oficiais. Adolescente diz que criou programa capaz de invadir qualquer site.

https://g1.globo.com/fantastico/noticia ... ider.ghtml

Quadrilha com hackers adolescentes roubou senhas de PMs, Exército e Justiça | FantásticoGrupo de jovens se conheceu em fóruns na internet e se aproveitavam das falhas de segurança dos sites oficiais. Adolescente de 14 anos, apontado como líder, diz que criou programa capaz de invadir qualquer site.

COMENTÁRIO QUE DESTAQUEI

@funnybrazil7008

há 11 horas

Algumas pessoas afirmam que a polícia deveria contratar os indivíduos. No entanto, é importante esclarecer que esses indivíduos não são hackers, mas sim scripters. Eles não possuem habilidades para hackear, mas sim acesso a sistemas que fazem isso. Atualmente, é relativamente fácil obter acesso a esses sistemas, não sendo necessário ser um hacker experiente para isso, apenas ter um conhecimento básico sobre o assunto. O problema é que muitos sistemas utilizados pelas instituições públicas estão defasados e não possuem a segurança necessária para impedir invasões. Na matéria em questão, é mencionado que essa forma de invasão é "sofisticada", mas na verdade está desatualizada há anos. Se as instituições investissem em segurança adequada, esse tipo de invasão seria evitado.

youtu.be/783w84FQZh0

- Agnoscetico

- Mensagens: 5145

- Registrado em: Sáb, 21 Março 2020 - 11:46 am

Ta complicado pra polícia:

youtu.be/gdmhEKevWSw

Hackers vendem logins da Polícia Militar do RJ por R$ 12Logins de acesso para painéis da Polícia Civil e Militar do Rio de Janeiro estão sendo vendidos por 12 reais. A descoberta vem após o Fantástico noticiar mês passado que a Polícia Civil de São Paulo tinha acabado de desmantelar uma quadrilha com mais de 20 milhões de logins e senhas de órgãos paulistas, como a própria polícia, ministério público e tribunal de justiça. Confira!

youtu.be/gdmhEKevWSw

Meu computador foi atacado por um vírus denominado KCVP, um ramsomware, e isso aconteceu em novembro de 2022. Ele basicamente ataca seu computador silenciosamente, altera configurações de antivírus caso tal não esteja protegido por uma senha, e então vai transformando um monte de arquivos de várias extensões no formato .kcvp. Nas pastas onde tem tais arquivos alterados há um arquivo de texto que diz que se você quiser recuperar seus arquivos, terá que pagar um valor em dólares só que no formato bitcoin, ou seja, um valor em bitcoin equivalente a tantos dólares e é um valor alto por pasta ou arquivo. No arquivo há também um endereço em bitcoin para você transferir seus bitcoins para a conta do malfeitor. Mas nada garante que ele vá cumprir com o que disse no texto. Se bem me lembro, eu tinha deletado arquivos do vírus que tinham caracteres em chinês ou japonês, então neste caso, o vírus deveria ser de origem oriental.

Tomem cuidado, porque esse vírus não ataca somente seu HD ou SDD mas qualquer dispositivo conectado ao computador, como um pendrive.

Colocar arquivos em pastas protegidas do Windows ajuda, já que muitos arquivos em tais pastas, durante o ataque, não foram danificados.

Esse ramsomware normalmente infecta seu computador quando você faz download de arquivos e os abre. Exemplo, geradores de seriais e cracks.

Não há ainda um programa capaz de recuperar os arquivos transformados em kcvp.

A minha sorte é que vários arquivos importantes estavam em pendrives que não tinham sido conectados no computador.

Outra sorte minha é que tenho um antigo HD em desuso no qual recuperei uma porrada de arquivos que tinha deletado há anos, por causa de outra perda que tive.

Tomem cuidado, porque esse vírus não ataca somente seu HD ou SDD mas qualquer dispositivo conectado ao computador, como um pendrive.

Colocar arquivos em pastas protegidas do Windows ajuda, já que muitos arquivos em tais pastas, durante o ataque, não foram danificados.

Esse ramsomware normalmente infecta seu computador quando você faz download de arquivos e os abre. Exemplo, geradores de seriais e cracks.

Não há ainda um programa capaz de recuperar os arquivos transformados em kcvp.

A minha sorte é que vários arquivos importantes estavam em pendrives que não tinham sido conectados no computador.

Outra sorte minha é que tenho um antigo HD em desuso no qual recuperei uma porrada de arquivos que tinha deletado há anos, por causa de outra perda que tive.

- Agnoscetico

- Mensagens: 5145

- Registrado em: Sáb, 21 Março 2020 - 11:46 am

1) Pesquisei sobre ele no Bing chat onde apresenta algumas soluções:nuker escreveu: ↑Sex, 15 Dezembro 2023 - 20:41 pmMeu computador foi atacado por um vírus denominado KCVP, um ramsomware, e isso aconteceu em novembro de 2022. Ele basicamente ataca seu computador silenciosamente, altera configurações de antivírus caso tal não esteja protegido por uma senha, e então vai transformando um monte de arquivos de várias extensões no formato .kcvp. Nas pastas onde tem tais arquivos alterados há um arquivo de texto que diz que se você quiser recuperar seus arquivos, terá que pagar um valor em dólares só que no formato bitcoin, ou seja, um valor em bitcoin equivalente a tantos dólares e é um valor alto por pasta ou arquivo. No arquivo há também um endereço em bitcoin para você transferir seus bitcoins para a conta do malfeitor. Mas nada garante que ele vá cumprir com o que disse no texto. Se bem me lembro, eu tinha deletado arquivos do vírus que tinham caracteres em chinês ou japonês, então neste caso, o vírus deveria ser de origem oriental.

Tomem cuidado, porque esse vírus não ataca somente seu HD ou SDD mas qualquer dispositivo conectado ao computador, como um pendrive.

Colocar arquivos em pastas protegidas do Windows ajuda, já que muitos arquivos em tais pastas, durante o ataque, não foram danificados.

Esse ramsomware normalmente infecta seu computador quando você faz download de arquivos e os abre. Exemplo, geradores de seriais e cracks.

Não há ainda um programa capaz de recuperar os arquivos transformados em kcvp.

A minha sorte é que vários arquivos importantes estavam em pendrives que não tinham sido conectados no computador.

Outra sorte minha é que tenho um antigo HD em desuso no qual recuperei uma porrada de arquivos que tinha deletado há anos, por causa de outra perda que tive.

O arquivo **.kcvp** é uma extensão de arquivo usada pelo ransomware **Kcvp** ¹. Esse vírus pertence à família **STOP/DJVU** de infecções do tipo ransomware e criptografa seus arquivos (vídeo, fotos, documentos) com um método de criptografia forte, tornando impossível calcular a chave de qualquer maneira ¹. O vírus usa uma chave única para cada vítima, com uma exceção: se o Kcvp não conseguir estabelecer uma conexão com seu servidor de comando e controle (C&C Server) antes de iniciar o processo de criptografia, ele usará a chave offline. Essa chave é a mesma para todas as vítimas, tornando possível descriptografar arquivos criptografados durante um ataque de ransomware ¹.

Se você foi infectado pelo vírus Kcvp, existem várias soluções universais para recuperar arquivos criptografados com a extensão **.kcvp** ¹. No entanto, é importante ler cuidadosamente o manual de instruções completo e garantir que você entenda tudo. Não pule nenhuma etapa, pois cada uma delas é muito importante e deve ser concluída por você ¹.

Espero que isso ajude! Se você tiver outras perguntas, não hesite em perguntar.

Origem: conversa com o Bing, 17/12/2023

(1) KCVP VIRUS (.kcvp FILE) RANSOMWARE FIX & DECRYPT DATA. https://howtofix.guide/kcvp-virus-file/.

(2) How To Remove KCVP Ransomware (Virus Removal Guide) - MalwareTips Forums. https://malwaretips.com/blogs/remove-kc ... are-virus/.

(3) KCVP Virus [.kcvp FIles] - Removal & Decrypt Fix [Free Guide]. https://www.youtube.com/watch?v=fl5LORfjOLc.

(4) undefined. https://sensorstechforum.com/kcvp-virus-files/00:00.

2) O Windows tem o "Proteção contra ransomware", mas ainda não consegui configurar (achei confuso).

- Agnoscetico

- Mensagens: 5145

- Registrado em: Sáb, 21 Março 2020 - 11:46 am

Parece que quando é pra pegar grupo de hackers que atacam grandes empresas a polícia internacional funciona que é uma maravilha:

Desmantelado o maior grupo de "ransomware" do mundo

https://pt.euronews.com/2024/02/20/desm ... e-do-mundo

youtu.be/P3HapY2dTbo

Desmantelado o maior grupo de "ransomware" do mundo

https://pt.euronews.com/2024/02/20/desm ... e-do-mundo

youtu.be/P3HapY2dTbo

- Agnoscetico

- Mensagens: 5145

- Registrado em: Sáb, 21 Março 2020 - 11:46 am

Alguém aqui já testou essas plataformas que alega identificar e decriptar ransomware via upload?

Identificador:

ID Ransomware

Desencriptadores:

Kapersky:

Free ransomware decryptors

No more ransom

Identificador:

ID Ransomware

https://id-ransomware.malwarehunterteam.comSpoiler:

Desencriptadores:

Kapersky:

Free ransomware decryptors

https://noransom.kaspersky.comSpoiler:

No more ransom

https://www.nomoreransom.org/pt/index.htmlSpoiler:

Agnoscetico escreveu: ↑Qua, 01 Maio 2024 - 23:12 pmAlguém aqui já testou essas plataformas que alega identificar e decriptar ransomware via upload?

Muito boa a dica.

Bom saber que existe alguma forma de tentar salvar o que caiu nas mãos dos vigaristas.

Eu tive meu computador invadido por um Ransomware no ano passado (merecidamente, aliás: foi durante a instalação de um crack  )

)

Aconteceu parecido com a descrição do nuker. Quando eu executei o arquivo malicioso, surgiram repetidas caixas de mensagem e eu não conseguia fazer mais nada no computador.

Após proceder à reiniciação forçada, todos os meus arquivos haviam sido transformados em uma extensão .MLZA.

O vírus também invadiu as minhas redes sociais e tentou invadir o e-mail e só não conseguiu devido à autenticação de dois fatores pelo celular. Além disso, o vírus apaga todos os registros de backup do sistema.

Depois de limpar o computador, trocar todas as senhas e colocar autenticação de dois fatores em quase tudo, iniciei a tentativa de recuperar os arquivos criptografados.

Eu testei várias dessas ferramentas que se propunham a decriptografar. Cheguei a testar algumas que são pagas mas que permitem você decriptografar uma quantidade limitada de forma gratuita. Inclusive, até entrei em contato com algumas empresas especializadas em recuperação de dados.

Existem duas formas principais de criptografia: a offline e a online. A offline, salva a chave de criptografia em algum arquivo oculto de seu computador. Então a maioria dessas ferramentas de decriptografia conseguem encontrá-la e recuperar os seus arquivos.

Na criptografia online, a chave é enviada pela rede para os hackers e somente eles possuem acesso. Então a única forma é pagar pelo resgate ou aguardar alguma ferramenta que por ventura venha a descobrir a senha dos hackers e consiga recuperar os seus arquivos. Geralmente as extensões mais antigas são decriptografadas por esses programas citados anteriormente no tópico. As mais recentes (que era o caso da .MLZA na ocasião) não são.

O vírus cria um bloco de notas com o personal ID e um e-mail para contato.

Após contatar o e-mail, a resposta dos sequestradores foi essa:

Não prossegui ao pagamento. Aceitei a perda dos arquivos.

Após várias semanas, continuei a receber e-mails avisando sobre tentativas de acessos em minhas contas. O grupo hacker deve vazar as suas senhas na darkweb.

Dicas simples que eu dou para se protegerem:

1. Usem sempre autenticação de dois fatores em tudo o que puderem. De preferência, usem um cofre de senhas

2. Paguem um bom antivírus (mas não adianta desativá-lo para executar arquivos maliciosos )

)

3. Façam backup dos seus arquivos periodicamente

4. Troquem as suas senhas regularmente

5. Não preciso nem falar para não executarem arquivos possivelmente maliciosos, né? Mas se por ventura forem fazer, utilizem máquina virtual e desliguem o acesso à rede.

Aconteceu parecido com a descrição do nuker. Quando eu executei o arquivo malicioso, surgiram repetidas caixas de mensagem e eu não conseguia fazer mais nada no computador.

Após proceder à reiniciação forçada, todos os meus arquivos haviam sido transformados em uma extensão .MLZA.

O vírus também invadiu as minhas redes sociais e tentou invadir o e-mail e só não conseguiu devido à autenticação de dois fatores pelo celular. Além disso, o vírus apaga todos os registros de backup do sistema.

Depois de limpar o computador, trocar todas as senhas e colocar autenticação de dois fatores em quase tudo, iniciei a tentativa de recuperar os arquivos criptografados.

Eu testei várias dessas ferramentas que se propunham a decriptografar. Cheguei a testar algumas que são pagas mas que permitem você decriptografar uma quantidade limitada de forma gratuita. Inclusive, até entrei em contato com algumas empresas especializadas em recuperação de dados.

Existem duas formas principais de criptografia: a offline e a online. A offline, salva a chave de criptografia em algum arquivo oculto de seu computador. Então a maioria dessas ferramentas de decriptografia conseguem encontrá-la e recuperar os seus arquivos.

Na criptografia online, a chave é enviada pela rede para os hackers e somente eles possuem acesso. Então a única forma é pagar pelo resgate ou aguardar alguma ferramenta que por ventura venha a descobrir a senha dos hackers e consiga recuperar os seus arquivos. Geralmente as extensões mais antigas são decriptografadas por esses programas citados anteriormente no tópico. As mais recentes (que era o caso da .MLZA na ocasião) não são.

O vírus cria um bloco de notas com o personal ID e um e-mail para contato.

Após contatar o e-mail, a resposta dos sequestradores foi essa:

Enviei um arquivo para teste e eles me retornaram o arquivo decriptografado (claro que já aproveitei a tentativa e recuperei um dos documentos mais importantes que eu queria).Hello.

You need to purchase decryption software and unique private key.

After you will get software, start it and decrypt all your data.

You can download video overview decrypt tool:

https://we.tl/t-dHFDYXqlkk

Price of private key and decrypt software is 0.021 bitcoin with 50%

discount.

0.021 bitcoin ~ 490 usd.

Before paying you can send 1 file for free decryption.

Send us your personal ID too.

Please note that files must NOT contain valuable information.

After payment we answer all your questions about PC safety.

You can buy bitcoin easy with Telegram wallet.

Step one - install telegram on your device.

Step two - open wallet bot and buy bitcoin.

Step three - click withdraw bitcoin to our wallet.

Video manual:

https://www.youtube.com/watch?v=bmtJ_yboVOc

Other way to buy bitcoin is Binance.com

Other bitcoin exchangers:

Coinbase.com

Bitkub.com

Bitso.com

CEX.IO

Giottus.com

Não prossegui ao pagamento. Aceitei a perda dos arquivos.

Após várias semanas, continuei a receber e-mails avisando sobre tentativas de acessos em minhas contas. O grupo hacker deve vazar as suas senhas na darkweb.

Dicas simples que eu dou para se protegerem:

1. Usem sempre autenticação de dois fatores em tudo o que puderem. De preferência, usem um cofre de senhas

2. Paguem um bom antivírus (mas não adianta desativá-lo para executar arquivos maliciosos

3. Façam backup dos seus arquivos periodicamente

4. Troquem as suas senhas regularmente

5. Não preciso nem falar para não executarem arquivos possivelmente maliciosos, né? Mas se por ventura forem fazer, utilizem máquina virtual e desliguem o acesso à rede.

- Agnoscetico

- Mensagens: 5145

- Registrado em: Sáb, 21 Março 2020 - 11:46 am

Spoiler:

No Windows 10 e 11 tem uma funcionalidade "Proteção contra ransomware", to tentando ativar, mas não sei qual nível de eficiência dele pra 'blindar pastas e arquivos contra ransonware.

Uso Avast que tem essa funcionalidade gratuita, e já apliquei isso em pastas, mas também não sei qual nível de eficiência.

Queria saber quem usa Linux aqui tem esse problema.

Atualmente estou com o windows 10 e depois do ataque instalei o Kaspersky.Agnoscetico escreveu: ↑Sáb, 18 Maio 2024 - 01:29 amQual SOP usa?Spoiler:

No Windows 10 e 11 tem uma funcionalidade "Proteção contra ransomware", to tentando ativar, mas não sei qual nível de eficiência dele pra 'blindar pastas e arquivos contra ransonware.

Uso Avast que tem essa funcionalidade gratuita, e já apliquei isso em pastas, mas também não sei qual nível de eficiência.

Queria saber quem usa Linux aqui tem esse problema.

O sistema de proteção do windows de uma forma geral é bom. O problema é a execução de arquivos potencialmente maliciosos quando da desativação do sistema de proteção. Geralmente ocorre durante a instalação de cracks, que são automaticamente bloqueados pelos antivírus.

- Fernando Silva

- Conselheiro

- Mensagens: 5557

- Registrado em: Ter, 11 Fevereiro 2020 - 08:20 am

Eu uso há quase 20 anos e nunca tive problemas, mas o Linux também pode ser atacado, ainda mais se o usuário clica onde não deve. Acontece que os alvos preferenciais são os servidores de empresa, não os PCs domésticos.Agnoscetico escreveu: ↑Sáb, 18 Maio 2024 - 01:29 amQual SOP usa?Spoiler:

No Windows 10 e 11 tem uma funcionalidade "Proteção contra ransomware", to tentando ativar, mas não sei qual nível de eficiência dele pra 'blindar pastas e arquivos contra ransonware.

Uso Avast que tem essa funcionalidade gratuita, e já apliquei isso em pastas, mas também não sei qual nível de eficiência.

Queria saber quem usa Linux aqui tem esse problema.

https://www.avast.com/pt-br/business/re ... somware#pcO Linux é seguro?

Mesmo que o Linux tenha a reputação de oferecer medidas de segurança robustas, o que o torna uma opção popular para servidores corporativos, a verdade é que nenhum sistema operacional está completamente livre de ataques de malwares. Devido à natureza das ameaças online, erros humanos geralmente podem ser a causa de uma violação. Isso pode acontecer por meio de ataques phishing, uso de senhas fracas ou pela não implementação de atualizações assim que são disponibilizadas aos usuários.

Um dos pontos positivos para usuários de Linux é que atualizações de segurança não são apenas regulares, mas também costumam ser altamente eficazes, garantindo uma dos melhores sistemas de proteção disponíveis no mercado.

Outro ponto positivo é que o Linux atribui automaticamente permissões de acesso restritos, o que significa que se um cibercriminoso conseguir acessar a conta de um usuário, é improvável que ele consiga acessar dados de segurança ou ganhar controles de administrador.

O uso dos sistemas operacionais Mac e Windows é mais difundido do que o Linux, mas agressores sabem que sua popularidade está cada mais mais alta em servidores corporativos. Ao ganhar acesso ao sistema Linux, é mais provável que cibercriminosos acessem um servidor do que um terminal isolado. Por isso, empresas não deveriam ser displicentes com segurança e, assim, utilizar um software antivírus para minimizar as chances de sucesso de um ataque.

Ransomware em Linux: o que acontece?

A possibilidade de um ataque ransomware a servidores Linux é um risco cada vez maior. É de suma importância o entendimento do processo para que se possa identificar uma atividade de rede suspeita e outros sinais de alerta. A abordagem dos agressores varia a cada caso, mas as indicações a seguir representam as etapas típicas de um ataque ransomware a um sistema Linux.

Eu tive Windows XP na adolescência e usava aquela bizarrice chamada anti-vírus.

Desativar o anti-vírus é a pior coisa que pode fazer ao executar algo suspeito.

Sempre quando eu baixava algo, eu passava o anti-vírus e excluía quando ele detectava problema.

Acho que na época não era comum ter ransomware e nem existia criptomoeda. Por isso não lembro de ter tido nenhum problema.

Anti-vírus é na verdade um programa com banco de dados de malwares conhecidos e compara o hash de todo arquivo com eles. Por isso, ele deve estar sempre atualizado, mas é importante não baixar algo rapidamente e esperar. Será problema baixar algo antes de atualizarem o banco de dados.

Um malware é contraído executando arquivo obtido de fontes duvidosas. No Linux, os programas nativos são obtidos de fontes oficiais e quase sempre de código aberto. Quase não se usa programas que precisam de crack. Recentemente tem crescido o uso de Linux para jogos e o sistema de emulação é nada seguro. O usuário tem que isolar os diretórios e fazer outras medidas de segurança. O simples isolamento do diretório já evita mais da metade do risco, porque raramente o programa malicioso vai verificar se está executando em Linux.

O Linux tem uma opção do BtrFs que salva snapshots do sistema de arquivos. Pode voltar atrás se algo for deletado e o ransomware precisaria de ser administrador para poder apagar.

O que é estranho é pessoas conseguindo decriptar arquivos de ransomware. Os métodos de criptografia bons só podem ser quebrados usando uma senha. Se fosse quebrável, nenhum sistema de comunicação seria confidencial. Provavelmente, há crackers amadores que usam a mesma senha para múltiplos usuários.

Desativar o anti-vírus é a pior coisa que pode fazer ao executar algo suspeito.

Sempre quando eu baixava algo, eu passava o anti-vírus e excluía quando ele detectava problema.

Acho que na época não era comum ter ransomware e nem existia criptomoeda. Por isso não lembro de ter tido nenhum problema.

Anti-vírus é na verdade um programa com banco de dados de malwares conhecidos e compara o hash de todo arquivo com eles. Por isso, ele deve estar sempre atualizado, mas é importante não baixar algo rapidamente e esperar. Será problema baixar algo antes de atualizarem o banco de dados.

Um malware é contraído executando arquivo obtido de fontes duvidosas. No Linux, os programas nativos são obtidos de fontes oficiais e quase sempre de código aberto. Quase não se usa programas que precisam de crack. Recentemente tem crescido o uso de Linux para jogos e o sistema de emulação é nada seguro. O usuário tem que isolar os diretórios e fazer outras medidas de segurança. O simples isolamento do diretório já evita mais da metade do risco, porque raramente o programa malicioso vai verificar se está executando em Linux.

O Linux tem uma opção do BtrFs que salva snapshots do sistema de arquivos. Pode voltar atrás se algo for deletado e o ransomware precisaria de ser administrador para poder apagar.

O que é estranho é pessoas conseguindo decriptar arquivos de ransomware. Os métodos de criptografia bons só podem ser quebrados usando uma senha. Se fosse quebrável, nenhum sistema de comunicação seria confidencial. Provavelmente, há crackers amadores que usam a mesma senha para múltiplos usuários.

Eu também atravessei um momento de MUITO perigo com ransomware.

Já faz tempo, lá no começo de 2017, sete anos atrás.

Vou contar.

Eu tenho um hábito antigo de usar o computador com um olho no led do HD e outro na tela. É um velho hábito. Eu não sei viver sem saber como está o pisca-pisca do HD.

Porque, na minha concepção, o normal é o led apenas piscar. Se ele fica aceso o tempo todo, tem algo acontecendo nos bastidores e não estão me contando.

Eu tenho umas rotinas de backup diário que copia os trabalhos, anotações, edições, etc. mais recentes de um HD para o outro e deles para a nuvem.

Nessas horas, que eu já sei quais são, eu sempre vejo o led acesão, mostrando que o backup está em curso. E, vez por outra, chamo a tela desses programas para ver quais os arquivos estão sendo copiados naquele momento e quanto tempo falta para acabar.

Num belo dia, depois de entrar em páginas suspeitas em busca de uns utilitários para PDF, eu devo ter feito alguma bobagem, tentado executar algum arquivo .msi ou .exe, sei lá, e já fiquei atento.

Eu costumo rodar esses arquivos suspeitos dentro de uma Máquina Virtual VMWare ou numa Caixa de Areia do tipo SandBox.

Nesse dia, esses recursos estavam dando algum problema, erro, sei lá.

Para encurtar a história, eu comecei a ver uma atividade intensa no HD *fora da hora* dos backups.

Epa, o que está acontecendo?

Imediatamente abri o Gerenciador de Tarefas e flagrei uns processos sem dono, do tipo .exe, em execução e fazendo uso de uma boa percentagem do processador.

Tem coisa errada!

Corri para derrubar esses processos.

Deu certo. Suspirei aliviado e voltei a outras tarefas.

Mais tarde, comparando pastas (coisa que também costumo fazer e para o que tenho um ex-ce-len-te programa, o BeyondCompare), vi uma pasta com arquivos diferentes na extensão. O que é que é isso???

Um parêntesis para explicar as unidades de dispositivo.

Como eu costumo usar o PGP para criptografar texto, o programa comercial tem também um recurso muito bom que é o de criptografar uma unidade de disco virtual. Não é um HD inteiro, mas um arquivão com extensão PGD (Disk) que, ao ser montado, se transforma num dispositivo a mais no computador, com direito a ter pastas e arquivos dentro dele. O tamanho desse arquivo fica a critério do usuário, bem como o sistema de arquivo, se FAT32, NTFS, etc. Pode ser pequeno ou grande, dependendo da necessidade que se quer dele.

Como eu comecei a ter vários dispositivos, eles começaram a "gastar" as letras disponíveis para os discos do computador. Quando eu vi, já tinha letras D:, E:, F:, G:,... se aproximando de Z:!

O limite é mesmo a quantidade de letras do alfabeto. Eu não conheço como pode ser aumentado esse valor.

E eu vi que nunca tinha usado as letras A: e B:, que eram os antigos disquetes dos computadores do "byte lascado".

Por que não usá-las?

Faz tempo que venho usando A: e B: como discos principais do computador.

E isso foi a minha salvação!

Os arquivos mais importantes, pasta "Meus documentos" e outras coisas importantes estavam nessas letras.

E o ransomware?

A programação, seja ela qual for, mais ainda a maliciosa, procura utilizar as vulnerabilidades mais comuns.

Todo mundo, ou quase, usa o C: para o sistema e o D: para os dados.

Pois bem. O cara que programou esse ransomware mandou o vírus varrer logo a unidade D:. No meu caso, não achou nada, porque o disco referente a ela não estava montado naquela hora. Ele seguiu para a E:, depois a F: sem nada achar. Foi achar meu disco (físico) G:, um HD antigo, para onde eu copio o backup. E foi nele que o bicho estava criptografando tudo de forma a eu não ter mais acesso.

E foi quando eu o interrompi, derrubando os processos estranhos que estavam rodando, pelas minhas costas.

Mesmo assim, conseguiu fazer um estrago!

Criptografou milhares de arquivos do "Meus documentos" da unidade antiga G:, que seriam importantíssimos pra mim.

A cópia origem de tudo estava sabe onde? No meu disco B:, que o ransomware nem pensou em varrer.

Talvez, se eu nada fizesse e ele seguisse seu curso, iria chegar ao Z: e *talvez* voltasse para o A: e B:, mas eu duvido.

Ninguém ia pensar que esses discos existissem. Ele ia chegar com uma "tela da morte" anunciando o assalto e dizendo que estava tudo trancado e que se eu quisesse reaver meus arquivos teria que depositar Bitcoins para que a senha fosse informada e eu pudesse recuperar meus arquivos.

Vocês já viram um ransomware? É um horror!

Quando criptografa todo o computador do cara, deixando só o Windows funcionando, ele abre uma tela e explica que codificou tudo e só libera a senha se depositar tantos e quantos numa tal carteira de Bitcoins. Às vezes, a tela é uma imitação da polícia dizendo que se não pagar vai preso.

E adeus dados.

Se for uma empresa que depende desses dados, babau. Ou paga ou o prejuízo é maior.

E tem casos em que se paga 20, 30 mil reais e, nem assim, recebe a senha. E a criptografia é fortíssima. Não tem como quebrar.

Vejam algumas telas do meu caso real:

Vejam que a carteira do bandido está num endereço Onion, dark web.

Eles me deram 1 semana para fazer o pagamento, com direito a contagem regressiva.

Eu borrei os dados da carteira dele. Não convém deixar esse meu caso real exposto.

Como Cinzu falou, ele ainda deixa que eu teste um arquivo a ser decodificado para eu saber que a senha dele vai funcionar.

Vejam que eles mantêm uma página para tirar dúvidas.

Foi no tempo em que o 0,8 Bitcoin custava só 800 dólares. A preços de hoje, eu teria que desembolsar mais de 55 mil dólares pelo resgate!

Mas talvez o resgate fosse também muito mais baixo, para haver "viabilidade comercial" do golpe.

Se eu soubesse da tremenda valorização do Bitcoin, eu teria comprado um bom bocado naquela época.

Escapei por pouco. Os arquivos originais estavam todos "protegidos", morando no drive B:.

O backup atualizado é sempre o melhor recurso contra esse tipo de golpe.

Outra boa dica é conhecer exatamente quais processos o seu sistema usa.

Eu checo constantemente o Gerenciador de Tarefas e conheço cada processo que roda.

Se aparecer forasteiro no meio deles, já sei que tem coisa errada.

Não tenho e nem uso antivírus. Desisti deles faz tempo.

São pesadíssimos, regulam tudo, exigem permanente atualização, sempre mais e mais pesada,...

Não vale o custo/benefício, na minha visão e na minha realidade.

Ter bons hábitos e ambientes para frequentar, manter ciência do que ocorre na máquina e evitar cantos da sereia para cliques é suficiente para ficar longe de "promiscuidade".

Tanto é que, de 2017 pra cá, NUNCA mais tive qualquer problema com vírus ou ransomware.

E sem nenhum antivírus a bordo.

Fica a sugestão para quem quiser usar também essas letras, A e B. São improváveis para os amigos do alheio.

Ou os programas desse tipo já foram atualizados para varrer tudo. Difícil saber.

Eu não sabia que eles vinham varrendo os discos pelas letras. Faz bastante sentido, visto que por padrão os Sistemas já vêm instalados no disco C, e geralmente passamos a criar os discos adicionais a partir do D, E, F, etc.

A dica de criar discos A e B é simples e inteligente.

A experiência de ser invadido por um ransomware realmente não é nada boa.

O meu computador ficou lento e pesado, abrindo janelas sem parar. E eu não conseguia nem abrir o gerenciador de tarefas.

O pior é que depois de desligar forçadamente o computador, logo quando eu iniciava o Windows, o vírus automaticamente já começava a rodar novamente.

E o meu e-mail estava como? A cada minuto eu recebia uma notificação de tentativa de acesso! Pelo celular, alterei todas as minhas senhas.

Reli agora algumas anotações que escrevi na época.

O alerta do led do HD me fez ir fazer um backup da pasta "Meus Documentos", que faço manualmente de vez em quando usando o Beyond Compare. Foi quando notei umas diferenças na pasta do Thunderbird.

No G:, na primeira pasta que peguei, havia um arquivo com extensão SAGE.

Do lado do B:, arquivo com mesmo nome, mas sem essa extensão.

Vi que a data do G: era daquele dia, às 13:03hs. A do arquivo do lado B: era mais antiga, de 2016.

Vi também que tinha o arquivo “!HELP_SOS.hta”.

Pela extensão, era um do tipo salvo pelo IE. O conteúdo era HTM.

Eu vi que essa extensão se repetia em outros arquivos nas pastas seguintes. E o mesmo Help também.

É a mensagem e o recado do criminoso, dando as instruções.

Fui ao Google e procurei pela extensão. Cheguei àquelas páginas de processos e como abrir e tal. Um dos resultados alertou: ransomware!

Fiquei apavorado na hora.

Se tem um ransomware aqui dentro, ele vai fazer estrago.

A primeira coisa que pensei foi desligar o computador, o que fiz na mesma hora.

Mas antes, ainda deu para eu fazer uma busca Everything pelo *.SAGE. Apareceu muita coisa, quase tudo no disco G:.

Foi quando eu vi dois outros processos numa pasta Temp do C:. Só consegui apagá-los com o Unlocker e depois de reinicialização.

O vírus impede que o processo seja derrubado. E só dá para apagar se ele não estiver rodando.

O Unlocker é bem útil nessas horas. Ele tenta apagar, mesmo o processo ativo. Se não der para apagar na hora, ele agenda para apagar o arquivo como primeira coisa a fazer depois de uma reinicialização, antes de todo mundo.

Acho que foi nessa hora que interrompi a varredura mortal do ransomware, quando reiniciei e o Unlocker mandou o safado para a casa do capeta.

Observei depois, quando religuei o computador, que o programa infernal funcionou por 9 minutos, das 13:01hs até as 13:10hs.

Foram 2.804 arquivos criptografados e colocados com a extensão SAGE.

O alerta do led do HD me fez ir fazer um backup da pasta "Meus Documentos", que faço manualmente de vez em quando usando o Beyond Compare. Foi quando notei umas diferenças na pasta do Thunderbird.

No G:, na primeira pasta que peguei, havia um arquivo com extensão SAGE.

Do lado do B:, arquivo com mesmo nome, mas sem essa extensão.

Vi que a data do G: era daquele dia, às 13:03hs. A do arquivo do lado B: era mais antiga, de 2016.

Vi também que tinha o arquivo “!HELP_SOS.hta”.

Pela extensão, era um do tipo salvo pelo IE. O conteúdo era HTM.

Eu vi que essa extensão se repetia em outros arquivos nas pastas seguintes. E o mesmo Help também.

É a mensagem e o recado do criminoso, dando as instruções.

Fui ao Google e procurei pela extensão. Cheguei àquelas páginas de processos e como abrir e tal. Um dos resultados alertou: ransomware!

Fiquei apavorado na hora.

Se tem um ransomware aqui dentro, ele vai fazer estrago.

A primeira coisa que pensei foi desligar o computador, o que fiz na mesma hora.

Mas antes, ainda deu para eu fazer uma busca Everything pelo *.SAGE. Apareceu muita coisa, quase tudo no disco G:.

Foi quando eu vi dois outros processos numa pasta Temp do C:. Só consegui apagá-los com o Unlocker e depois de reinicialização.

O vírus impede que o processo seja derrubado. E só dá para apagar se ele não estiver rodando.

O Unlocker é bem útil nessas horas. Ele tenta apagar, mesmo o processo ativo. Se não der para apagar na hora, ele agenda para apagar o arquivo como primeira coisa a fazer depois de uma reinicialização, antes de todo mundo.

Acho que foi nessa hora que interrompi a varredura mortal do ransomware, quando reiniciei e o Unlocker mandou o safado para a casa do capeta.

Observei depois, quando religuei o computador, que o programa infernal funcionou por 9 minutos, das 13:01hs até as 13:10hs.

Foram 2.804 arquivos criptografados e colocados com a extensão SAGE.

- Agnoscetico

- Mensagens: 5145

- Registrado em: Sáb, 21 Março 2020 - 11:46 am

Pra quem por acaso já tiver testado:

1) Caso se tenha feita "Ponto de restauração", os arquivos criptografados voltam a última versão antes da criptografia?

2) Ocultar pastas usando aqueles programas que ocultam pastas até mesmo pro sistema (só sendo acessível se for pelo endereço da pasta, não sendo visíveis nem desativando a ocultação de pastas), protegem essas pastas de serem alvo do ransomware? Pensei se o ransomware seria ou não capaz de encontrar pastas ocultas até pro sistema.

3) Programas como aqueles de restaurar arquivos danificados, como, por exemplo "TogetherShare Data Recovery" ( https://www.togethershare.com ) , "EaseUS Data Recovery Wizard" ( https://br.easeus.com/ppc/data-recovery-wizard.html ) , "Recoverit Data Recovery" ( https://recoverit.wondershare.net/ad/data-recovery.html ) , etc, serve pra decodificar ou restaurar um arquivo criptogradao por ransomware pro estado original?

1) Caso se tenha feita "Ponto de restauração", os arquivos criptografados voltam a última versão antes da criptografia?

2) Ocultar pastas usando aqueles programas que ocultam pastas até mesmo pro sistema (só sendo acessível se for pelo endereço da pasta, não sendo visíveis nem desativando a ocultação de pastas), protegem essas pastas de serem alvo do ransomware? Pensei se o ransomware seria ou não capaz de encontrar pastas ocultas até pro sistema.

3) Programas como aqueles de restaurar arquivos danificados, como, por exemplo "TogetherShare Data Recovery" ( https://www.togethershare.com ) , "EaseUS Data Recovery Wizard" ( https://br.easeus.com/ppc/data-recovery-wizard.html ) , "Recoverit Data Recovery" ( https://recoverit.wondershare.net/ad/data-recovery.html ) , etc, serve pra decodificar ou restaurar um arquivo criptogradao por ransomware pro estado original?

1) Talvez. Mas no meu caso, eu não pude fazer a restauração porque o ransomware deletou os pontos de restauração do sistema.Agnoscetico escreveu: ↑Dom, 19 Maio 2024 - 00:12 amPra quem por acaso já tiver testado:

1) Caso se tenha feita "Ponto de restauração", os arquivos criptografados voltam a última versão antes da criptografia?

2) Ocultar pastas usando aqueles programas que ocultam pastas até mesmo pro sistema (só sendo acessível se for pelo endereço da pasta, não sendo visíveis nem desativando a ocultação de pastas), protegem essas pastas de serem alvo do ransomware? Pensei se o ransomware seria ou não capaz de encontrar pastas ocultas até pro sistema.

3) Programas como aqueles de restaurar arquivos danificados, como, por exemplo "TogetherShare Data Recovery" ( https://www.togethershare.com ) , "EaseUS Data Recovery Wizard" ( https://br.easeus.com/ppc/data-recovery-wizard.html ) , "Recoverit Data Recovery" ( https://recoverit.wondershare.net/ad/data-recovery.html ) , etc, serve pra decodificar ou restaurar um arquivo criptogradao por ransomware pro estado original?

2) Se não impedir, acredito que deve dificultar bastante, pois no relato do nuker ele afirma que alguns arquivos em pastas ocultas não foram criptografados.

3)

Cinzu escreveu: Eu testei várias dessas ferramentas que se propunham a decriptografar. Cheguei a testar algumas que são pagas mas que permitem você decriptografar uma quantidade limitada de forma gratuita. Inclusive, até entrei em contato com algumas empresas especializadas em recuperação de dados.

Existem duas formas principais de criptografia: a offline e a online. A offline, salva a chave de criptografia em algum arquivo oculto de seu computador. Então a maioria dessas ferramentas de decriptografia conseguem encontrá-la e recuperar os seus arquivos.

Na criptografia online, a chave é enviada pela rede para os hackers e somente eles possuem acesso. Então a única forma é pagar pelo resgate ou aguardar alguma ferramenta que por ventura venha a descobrir a senha dos hackers e consiga recuperar os seus arquivos. Geralmente as extensões mais antigas são decriptografadas por esses programas citados anteriormente no tópico. As mais recentes (que era o caso da .MLZA na ocasião) não são.

Uma das ferramentas que testei foi o Emsisoft Decryptor. Ele tenta descriptografar os arquivos, e caso não consiga, ele exibe uma das seguintes mensagens:

https://br.howtofix.guide/mlza-virus-file-2

OBS: se você usar backup em nuvem, ele também invade o servidor, caso esteja conectado, e criptografa os seus arquivos em nuvem.

ID online escreveu:Seus arquivos originais foram criptografados com uma chave online. Portanto, ninguém mais tem o mesmo par de chaves de criptografia/descriptografia. A recuperação de arquivos mlza sem pagar os criminosos é impossível.

O guia abaixo explica praticamente tudo sobre o funcionamento do ransomware e o que fazer caso seja invadido por um:ID offline escreveu:Uma chave offline foi usada, mas os arquivos não puderam ser restaurados (a chave de descriptografia offline ainda não está disponível). Mas receber esta mensagem é uma boa notícia para você, porque pode ser possível restaurar seus arquivos mlza no futuro.

Pode levar algumas semanas ou meses até que a chave de descriptografia seja encontrada e carregada no decodificador. Siga as atualizações sobre as versões descriptografáveis do DJVU aqui.

https://br.howtofix.guide/mlza-virus-file-2

OBS: se você usar backup em nuvem, ele também invade o servidor, caso esteja conectado, e criptografa os seus arquivos em nuvem.

- Fernando Silva

- Conselheiro

- Mensagens: 5557

- Registrado em: Ter, 11 Fevereiro 2020 - 08:20 am

O que eu faço é rodar o Linux a partir de um DVD e testar o arquivo.

Mas raramente fico na dúvida sobre se um arquivo é suspeito. Costuma haver vários indícios.